L’OPSEC échoue rarement par une “grosse fuite” spectaculaire : il échoue par accumulation d’indices minuscules, cohérents, et donc exploitables. Ce que vous pensez taire compte moins que ce que vos habitudes, vos outils et votre entourage racontent à votre place.

OPSEC : protéger l’intention, pas seulement l’info

L’OPSEC (operations security) est une démarche qui vise à empêcher un adversaire de déduire vos capacités et vos intentions à partir de preuves souvent non classifiées, issues de la planification et de l’exécution d’activités sensibles. L’idée centrale est brutale : même si chaque fragment est “inoffensif”, l’agrégation peut produire une information critique.

Dans la pratique, l’OPSEC n’est pas un mode paranoïaque, mais une discipline d’arbitrage : qu’est-ce qui doit absolument rester ambigu, et qu’est-ce qui peut être public sans rendre le reste prévisible ? Votre sécurité dépend moins d’un secret unique que de la cohérence de vos traces.

Le cycle OPSEC : une machine à réduire l’évidence

Le modèle classique décrit l’OPSEC comme un processus en cinq étapes : identifier l’information critique, analyser les menaces, analyser les vulnérabilités, évaluer les risques, puis appliquer des contre-mesures. C’est une boucle, pas un audit annuel : dès que l’environnement change (nouvel outil, nouvelle équipe, nouvelle exposition), la boucle doit tourner à nouveau.

Ce cadre a un avantage rare : il oblige à distinguer “ce qui m’inquiète” de “ce qui est observable”, puis “ce qui est observable” de “ce qui est actionnable”. Un bon OPSEC ne cherche pas l’invisibilité, il cherche à rendre la reconstitution lente, coûteuse, incertaine.

Les indices faibles qui vous trahissent

Les fuites modernes sont souvent des fuites de contexte : horaires d’activité, réutilisation d’identifiants, style d’écriture, habitudes de commit, et micro-détails qui permettent de relier des comptes entre eux. Le piège, c’est que ces signaux ne ressemblent pas à des “données sensibles”, donc personne ne les protège.

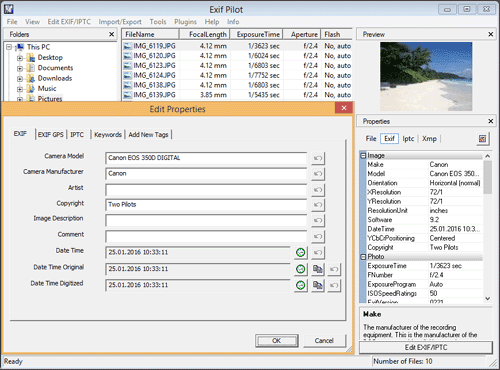

Les métadonnées sont l’exemple parfait : une photo peut embarquer des informations Exif comme la date/heure, des réglages, et parfois des coordonnées de localisation si l’appareil dispose d’un GPS. Autrement dit, l’image n’est pas seulement une image : c’est un paquet de contexte, souvent plus bavard que le contenu visuel.

L’OPSEC commence quand vous traitez chaque trace comme un capteur involontaire : votre smartphone, votre navigateur, vos documents, vos tickets, vos journaux systèmes. Et surtout : quand vous acceptez que “je ne l’ai pas dit” ne signifie pas “ils ne peuvent pas le déduire”.

OPSEC technique : rendre la corrélation difficile

Une OPSEC solide en environnement informatique repose sur un principe : empêcher qu’un même observateur puisse relier facilement des événements à une seule identité, une seule machine, ou une seule intention. Cela implique de choisir, délibérément, où vous laissez des traces stables… et où vous imposez de l’entropie.

Quelques leviers concrets, côté défense et hygiène opérationnelle :

- Séparation des contextes : machines, profils navigateur, comptes et canaux distincts selon les rôles (perso, pro, recherche, associatif), sinon la corrélation devient automatique.

- Réduction de l’empreinte : limiter les services exposés, les bannières, les messages d’erreur trop explicites, et les artefacts publics qui décrivent votre stack plus précisément que nécessaire.

- Gestion des journaux : conserver ce qui est utile à la détection et à l’investigation, mais éviter la collecte “par réflexe” (parce que toute donnée stockée devient un point de pression, légal, social ou technique).

- Discipline du partage : traiter captures d’écran, exports de configs, dumps, et documents comme des objets à assainir avant diffusion (métadonnées, chemins locaux, noms d’hôtes, identifiants internes).

L’objectif n’est pas de tout fermer, mais de maîtriser votre surface d’inférence : ce qu’un tiers peut conclure sans jamais vous compromettre.

OPSEC humain : la manipulation préfère les détails aux mots de passe

Beaucoup d’échecs opsec ne sont pas techniques : ils sont narratifs. L’adversaire n’a pas besoin de forcer une authentification s’il peut vous faire raconter la topologie, les dépendances, les urgences, et les points de friction bref, les endroits où vous êtes prêt à “débloquer vite”.

C’est là que la logique du threat modeling devient utile, même hors logiciel : cadrer le périmètre, identifier les points d’entrée, les actifs, et les niveaux de confiance, puis raisonner sur les menaces et les mitigations. Une conversation, un mail, un onboarding, un support “sympa” : ce sont des flux, des entrées, et des frontières de confiance, donc des objets opsec.

L’OPSEC adulte ne consiste pas à se taire ; il consiste à parler sans offrir de structure exploitable. Vous pouvez être transparent sur les principes, et opaque sur les détails qui rendent vos contraintes prévisibles.

Conclusion

L’OPSEC n’est pas la protection d’un secret : c’est la protection d’un avantage, donc d’un futur. Une bonne question à se poser avant chaque publication, chaque capture, chaque “petit détail” donné pour aider : qu’est-ce qu’un observateur patient pourrait reconstruire, non pas sur ce que je dis, mais sur la forme de mes traces et à partir de quel moment cette reconstruction devient-elle utilisable contre moi ?