OBJECTIF

Réduire drastiquement l’empreinte unique de votre navigateur pour éviter l’identification passive (sans cookies, sans login, sans fuite IP).

Avertissement : Si vous échouez ici, votre VPN, Tor et vos proxies sont fonctionnellement inutiles. Vous verrouillez la porte blindée mais vous laissez la fenêtre grande ouverte.

1. LE PROBLÈME RÉEL (Non Théorique)

Vous pouvez bloquer les cookies, changer d’IP toutes les secondes et router votre trafic par trois continents. Si votre navigateur est unique, vous êtes traçable à 100%.

Le fingerprinting repose sur la configuration hardware et software :

- Canvas & WebGL (Rendu graphique unique par carte vidéo)

- Audio Context (Latence et traitement du signal)

- Polices d’écriture installées (Liste précise des fonts système)

- Résolution d’écran et profondeur de couleurs

- Timezone et locale (Langue)

Résultat : Pas besoin de cookie, pas besoin de compte utilisateur. Votre configuration EST votre identifiant.

2. L’ERREUR N°1 : LA CUSTOMISATION EXCESSIVE

C’est le paradoxe de la vie privée : plus vous personnalisez pour vous protéger, plus vous devenez unique.

- Thèmes sombres personnalisés

- Extensions exotiques “anti-trackers”

- Flags

about:configmodifiés au hasard - Polices systèmes rajoutées

L’équation est simple : Unicité = Traçabilité.

LA RÈGLE D’OR OPSEC

Être “banal” est infiniment supérieur à être “durci”.

- 1000 personnes avec la même configuration = Anonymat par la foule.

- 1 navigateur ultra-sécurisé mais unique au monde = Cible prioritaire.

3. NAVIGATEURS RECOMMANDÉS .

-

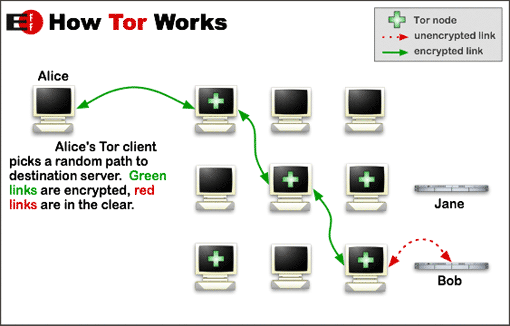

A. TOR BROWSER (Anonymat Fort)

L’outil ultime. Il force tous les utilisateurs à avoir exactement la même empreinte (même taille de fenêtre, mêmes polices, même User-Agent).

- Avantages : Isolation stricte par site, fingerprint standardisé mondialement.

- Contraintes : Vitesse réduite, certains sites bloquent les nœuds de sortie.

- Règle Absolue : Ne JAMAIS modifier la taille de la fenêtre, ne JAMAIS installer d’extension supplémentaire.

B. FIREFOX ESR DURCI (Pseudonymat Quotidien)

Le meilleur compromis pour une navigation utilisable mais privée.

- Avantages : Open-source, auditabilité totale, moteur Gecko indépendant.

- Configuration Requise : Ne pas configurer à la main. Utiliser Arkenfox user.js.

- Risque : Un durcissement mal exécuté vous rend plus visible qu’un Chrome par défaut.

C. CHROMIUM-BASED (À éviter en OPSEC critique)

À utiliser uniquement si nécessaire pour des services spécifiques incompatibles.

- Problème : Fingerprint ultra stable, intégration profonde de Google Trust Tokens et Privacy Sandbox.

4. EXTENSIONS : MOINS C’EST MIEUX

Chaque extension modifie le comportement du DOM ou des headers, créant une signature détectable.

uBlock Origin (L’exception obligatoire)

![]()

- Rôle : Bloquage de requêtes réseaux et scripts tiers.

- Impact : Réduit la surface d’attaque JavaScript.

- Note : Gardez les listes de filtres par défaut pour rester dans la “masse” des utilisateurs d’uBlock.

CanvasBlocker (Firefox uniquement)

- Rôle : Perturbe la lecture des APIs Canvas en injectant du bruit aléatoire ou en bloquant l’accès.

- Attention : Une mauvaise configuration rend votre navigateur manifestement “faux”, ce qui est un marqueur en soi.

5. VÉRIFICATIONS CRITIQUES

Avant de surfer, contrôlez ces vecteurs d’exfiltration de données souvent oubliés :

- Timezone : Elle doit correspondre à la localisation de votre IP de sortie (VPN/Proxy). Une IP à New York et une horloge à Paris = Red Flag immédiat.

- Résolution Écran : Ne naviguez jamais en plein écran sur des moniteurs larges. Cela révèle votre hardware réel. Utilisez la taille par défaut de Tor.

- Langue (Locale) :

en-USest le standard mondial. Utiliserfr-FRréduit la taille de votre groupe d’anonymat.

6. VALIDATION ET TESTS

Ne croyez pas, vérifiez. Testez votre configuration AVANT et APRÈS modification.

- Cover Your Tracks (EFF) : https://coveryourtracks.eff.org

- BrowserLeaks : https://browserleaks.com

- FingerprintJS Demo : https://fingerprintjs.com/demo

Critère de réussite : Votre navigateur ne doit pas avoir une empreinte “Unique”. Il doit avoir une empreinte partagée par “1 sur X” utilisateurs (où X est le plus petit possible).

RÉSUMÉ OPSEC

- Tor = Ne touchez à rien. Laissez les réglages d’usine.

- Firefox = Arkenfox user.js. Pas de bricolage manuel.

- Extensions = uBlock Origin uniquement. Rien d’autre.

- Cohérence = IP, Timezone et Langue doivent raconter la même histoire.

Si vous ne comprenez pas exactement pourquoi vous activez une option : ne l’activez pas.